|

Pirater Instagram

Étapes à suivre pour pirater un Instagram

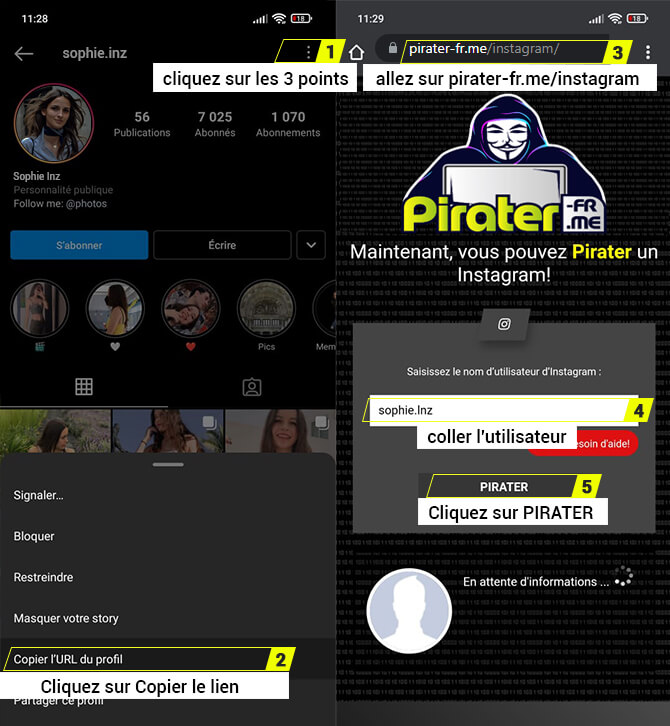

📱 Étapes pour pirater Instagram à partir d'un téléphone

- 1️⃣Connectez-vous à Instagram et cliquez sur les trois points du profil de la victime

- 2️⃣Copiez le lien

- 3️⃣Allez sur https://pirater-fr.me/instagram/

- 4️⃣Collez le lien dans le champ principal

- 5️⃣Cliquez sur " Pirater ".

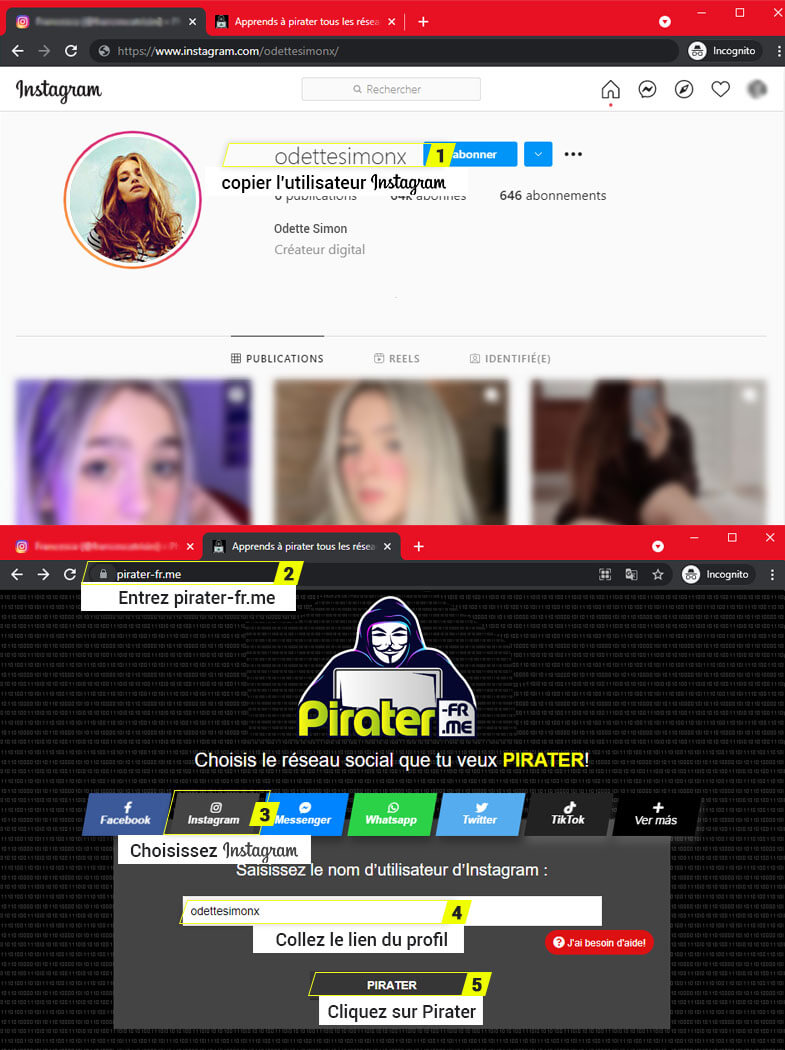

💻 Étapes pour pirater Instagram à partir d'un ordinateur

- 1️⃣Connectez-vous à Instagram et copiez le lien de votre victime

- 2️⃣Allez sur https://pirater-fr.me/

- 3️⃣Sélectionnez "Instagram"

- 4️⃣Collez le lien dans le champ principal

- 5️⃣Cliquez sur "Pirater"

Vous souhaitez pirater un compte Instagram en 2026? Ensuite, vous souhaiterez mettre en pratique ces astuces simples.

Pirater Instagram avec pirater-fr.me

Les sites web violant les réseaux sociaux sont devenus populaires ces dernières années en raison de leur efficacité. Justement Pirater-fr.me vous permet de pirater un compte Instagram en quelques minutes.

Avec notre système, vous pouvez pirater n'importe quel compte Instagram en quelques minutes, sans avoir à télécharger de programme ni à payer quoi que ce soit. De même, vous n’avez pas besoin d’avoir une expérience ou des connaissances en informatique pour utiliser ce site Internet.

En quelques minutes, vous pourrez télécharger les informations d'identification pour accéder au profil. L’avantage d’utiliser ce système est que vous pouvez l’utiliser depuis n’importe quel appareil, vous n’avez besoin que d’un accès Internet.

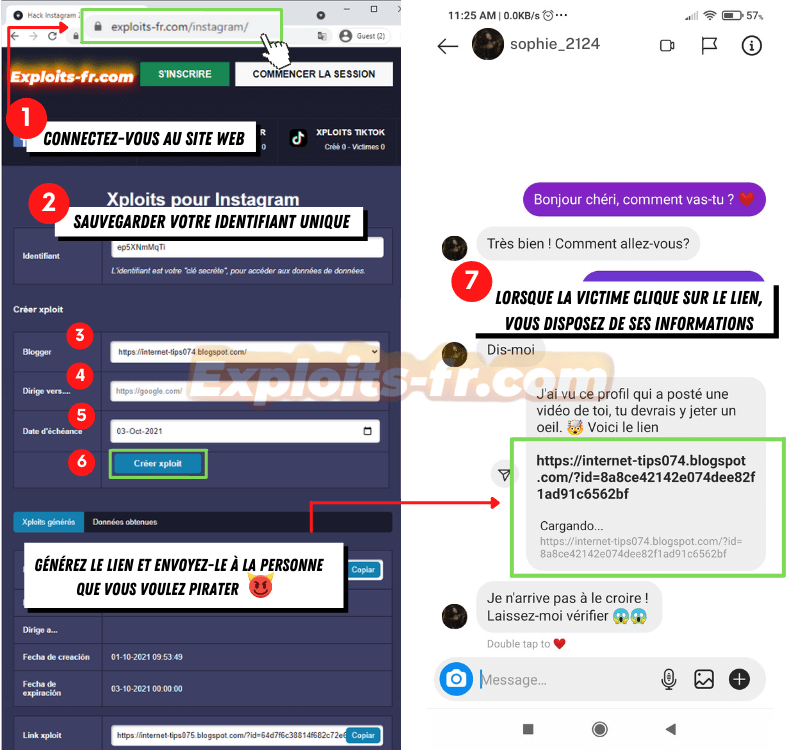

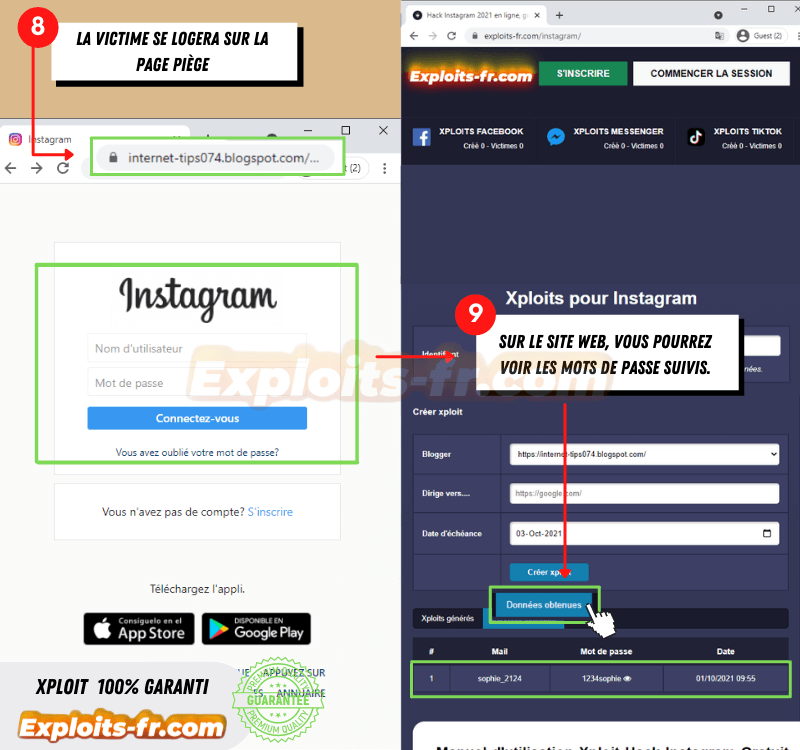

Pirater un compte Instagram avec SCAM

Une deuxième stratégie pour pirater un compte Instagram est le Phishing ou SCAM, cette technique qui consiste à inciter les utilisateurs à saisir leurs identifiants d'accès sur une fausse page web imitant l'apparence du réseau social.

L'une des pages permettant de pirater Instagram via Phishing est Exploits-fr.com. Ce site Web propose des liens vers différents services de fausse connexion, connus sous le nom de SCAM.

De cette façon, les pirates peuvent voler des comptes Instagram et les utiliser à des fins malveillantes, comme l'espionnage, l'extorsion, la diffusion de spam ou de logiciels malveillants, etc. Le phishing ou SCAM pour pirater Instagram s'effectue généralement via des e-mails qui prétendent être envoyés par la plateforme elle-même.

Les procédures pour créer une SCAM sont les suivantes:

- Aller sur le site https://exploits-fr.com/instagram/

- Enregistrez l'identifiant, ce sera votre clé d'accès aux résultats obtenus.

- Choisissez le lien de votre préférence dans la section Blogger

- Indique la page vers laquelle l'utilisateur sera redirigé en cliquant sur le lien

- Sélectionnez la date d'expiration

- Cliquez sur « créer une arnaque »

- Envoyez le lien accompagné d'un message qui génère de la confiance

- Une fois connecté, l'utilisateur peut retrouver le mot de passe dans « Données obtenues ».

Ces e-mails incluent un lien qui redirige l'utilisateur vers la fausse page web, où il lui est demandé de saisir ses informations de connexion. Le phishing pour pirater Instagram est une méthode largement utilisée par les cybercriminels, car elle leur permet d'accéder à des comptes avec de nombreux abonnés ou influences, et de profiter de la confiance qu'ils génèrent parmi leurs contacts.

Méthodes en 2026 pour Pirater un compte Instagram

Nous allons analyser toutes les possibilités existantes pour que vous puissiez avoir accès à un compte Instagram sans l'autorisation de l'utilisateur.

Ces méthodes dont nous parlerons aujourd’hui sont vraiment simples et sûres. Vous n'avez pas besoin d'être un expert en technologie pour mettre en pratique les données que nous allons vous montrer ici, suivez nos instructions et vous pourrez découvrir ce qui se passe dans la vie d'une personne grâce à son Instagram.

Pirater Instagram avec les mots de passe du navigateur enregistrés

Si vous avez accès à l'ordinateur ou à l'appareil mobile de la victime, vous pouvez utiliser certaines options à votre avantage pour pirater Instagram. Elle consiste à obtenir les mots de passe enregistrés dans le navigateur, nous vous expliquons comment faire.

Pour cette astuce, vous devez utiliser le navigateur Chrome, car il offre la possibilité de stocker les mots de passe. Dans ce gestionnaire de mots de passe, vous pouvez trouver divers sites Web ou applications, dont le compte Instagram.

Pour utiliser cette option, vous devez saisir l'adresse suivante dans Chrome: chrome://password-manager/passwords ou le lien suivant: Gestionnaire de mots de passe

Pirater un compte Instagram avec Keylogger

Un keylogger est un logiciel qui enregistre les frappes effectuées sur un clavier d'ordinateur, souvent sans que l'utilisateur s'en rende compte ou ne l'autorise. Un keylogger peut être un bon outil pour voler des données personnelles, des mots de passe ou des informations sur un compte Instagram.

Nous vous recommandons d'utiliser https://keyloggerethique.blogspot.com/ pour pirater Instagram, il vous suffit d'installer le logiciel sur l'appareil de la personne que vous souhaitez espionner. Que ce soit via une page web malveillante, une application contaminée ou un accès direct à l’ordinateur.

Ensuite, vous devez attendre que la personne se connecte à son compte Instagram et obtienne les informations d'identification qu'elle saisit. Enfin, entrez le compte Instagram avec les identifiants obtenus.

Pirater Instagram avec l'activité de Google

Une façon d'essayer de pirater Instagram est d'utiliser les informations stockées par Google sur l'activité Internet d'une personne. Ces informations incluent les sites web que vous visitez, les recherches que vous effectuez, les appareils que vous utilisez, les mots de passe que vous enregistrez et les données personnelles que vous partagez.

Certains hackers peuvent utiliser ces informations pour tenter de voler ou deviner le mot de passe Instagram de la personne, ou pour lui envoyer des e-mails ou des messages trompeurs lui demandant de se connecter à Instagram à partir d'un faux lien.

Comment ça marche?

Afin de pirater Instagram à partir de l'activité de Google, vous devez avoir accès aux appareils de la victime. Cet appareil doit être lié à votre compte Google, afin qu'il ait un enregistrement des sites Web visités et puisse voler vos informations d'identification.

Si la victime remplit ces conditions, vous pouvez saisir le lien suivant Mon activité et voir toute l'activité, les contrôles et les détails des sites que vous avez visités.

Pirater Instagram à partir de l'historique du navigateur

Pour afficher l'historique du navigateur, vous devez suivre les étapes qui s'appliquent au navigateur que vous utilisez. L'historique du navigateur est l'enregistrement des pages Web que la victime a visitées au cours d'une certaine période de temps.

Vous pouvez consulter l'historique du navigateur de la victime pour revenir à une page précédemment visitée, effacer les données de navigation ou consulter Internet.

Ainsi, si la victime est entrée sur Instagram au cours des derniers jours, vous pouvez accéder à l'historique du navigateur et essayer de l'identifier : email, téléphone, mot de passe et saisir son compte Instagram.

Pirater Instagram avec l’option Localiser mon appareil

Une façon d'espionner et d'essayer de pirater Instagram consiste à utiliser les informations de Google sur l'emplacement de votre mobile. Ils peuvent utiliser ces informations pour tenter de voler ou deviner le mot de passe Instagram de la personne, ou pour lui envoyer des e-mails ou des messages trompeurs lui demandant de se connecter à Instagram à partir d'un faux lien.

Cette façon de pirater Instagram nécessite les éléments suivants:

- Vous devez accéder au compte Google de la personne, soit parce qu'elle le connaît, soit parce qu'elle le devine, soit parce qu'elle l'obtient via une méthode de phishing ou de keylogging.

- Entre en Trouvez votre téléphone et choisissez l'appareil de la personne. Là, vous pouvez voir où se trouve l'appareil, le verrouiller, l'effacer ou le faire sonner.

- Vous pouvez utiliser ces options pour faire chanter la personne ou usurper son identité. Par exemple, vous pouvez verrouiller l'appareil et demander de l'argent pour le déverrouiller, ou vous pouvez le faire sonner et appeler la personne en lui disant que c'est un technicien qui a besoin de votre mot de passe Instagram pour résoudre le problème.

De cette façon, en espionnant ces informations, vous pouvez obtenir des indices sur le mot de passe Instagram de la personne, ou usurper son identité. Par exemple, vous pouvez voir si la personne a visité des sites liés à son mot de passe, ou si elle a assisté à des événements ou à des situations que vous pouvez utiliser pour parler à ses contacts Instagram et lui demander des informations personnelles.

Espionnez votre partenaire avec la chronologie Google

Google propose une solution pratique et facile à transporter si vous souhaitez connaître la localisation de votre partenaire, les lieux qu'il a fréquentés, où il a visité et même les photos qu'il a pu prendre dans un certain endroit. Il s'agit d'une application appelée « Chronologie de Google », conçu spécialement à cet effet. Pour commencer à utiliser cette fonctionnalité, suivez simplement notre étape par étape :

- Vous devez obligatoirement avoir un accès physique au téléphone mobile que vous souhaitez suivre.

- Assurez-vous que l'application Google Maps est installée sur l'appareil. A noter que cette application peut être installée sur n'importe quel modèle d'appareil mobile, quels que soient le modèle et la marque.

- Il est essentiel que vous conserviez un compte Google/Gmail. J'ai déjà un compte existant (comme le vôtre) sinon vous pouvez en créer un nouveau pour suivre. Il est essentiel que vous connaissiez le mot de passe de ce compte.

🌐 Une fois l'historique de localisation activé, vous pouvez commencer à suivre l'appareil à l'aide de la fonction « Timeline » comme suit:

- Accédez à « Votre chronologie » dans l'application.

- Sélectionnez la date que vous souhaitez consulter sur le calendrier.

- Une carte détaillée apparaîtra indiquant les lieux visités et les itinéraires suivis.

- Lorsque la carte apparaîtra, vous pourrez voir et sélectionner tous les emplacements où elle se trouvait. De plus, vous aurez la possibilité de supprimer, modifier et éditer les enregistrements selon vos préférences.

Pirater un compte Instagram avec FORM-GRABBING

Pirater Instagram avec FORM-GRABBING c’est une technique qui consiste à obtenir les données saisies dans un formulaire web. Comme le nom d'utilisateur et le mot de passe Instagram, via un code nuisible qui s'exécute dans le navigateur de la personne que vous souhaitez pirater.

Ce code peut être caché sur une page web trompeuse, dans une publicité ou dans une extension de navigateur. Le but est d'envoyer les données obtenues à un serveur distant contrôlé par le pirate informatique.

Cette méthode peut être indétectable pour la victime et pour certains antivirus, et peut affecter n'importe quelle plateforme Web, pas seulement Instagram. De plus, il peut vous donner accès aux informations privées de votre compte Instagram telles que des photos, des vidéos, des discussions et la localisation GPS.

Pirater Instagram à l'aide de malwares et de virus

Les virus et les logiciels malveillants (malwares) sont des méthodes très courantes pour infiltrer les appareils et pirater un compte Instagram. Dans cette section, nous abordons les types d'attaques les plus courants :

- ⚠️ Malware: c’est tout logiciel nuisible ayant pour but d'infiltrer ou d'endommager un ordinateur ou un système d'information. Ce faisant, vous pouvez avoir accès à votre profil Instagram.

- ⚠️ Virus: C’est un type de malware qui se propage en infectant d'autres fichiers et en altérant le fonctionnement normal d'un appareil. Pour fonctionner, il nécessite l'intervention de l'utilisateur, par exemple lors de l'ouverture d'une pièce jointe ou du téléchargement d'un programme.

- ⚠️ Spyware: Il s'agit d'un type de malware qui surveille l'activité des utilisateurs et envoie ces informations à des tiers sans le consentement de la victime.

- ⚠️ Adware: Il s'agit d'un type de malware qui affiche des publicités indésirables dans le navigateur ou le bureau de l'utilisateur. Pour ensuite diriger la victime vers des sites Web nuisibles ou installer des programmes capables de voler ses identifiants Instagram.

- ⚠️ Trojans: Ce sont des programmes nuisibles qui prétendent être des fichiers normaux, mais qui effectuent des opérations dangereuses sur votre ordinateur ou votre téléphone portable. Ils peuvent avoir diverses fonctions, comme voler des données sur Instagram ou installer des programmes dangereux.

- ⚠️ Empoisonnement DNS: C’est une technique qui consiste à modifier les entrées du système de noms de domaine (DNS) pour diriger l'utilisateur vers des sites Web faux ou nuisibles. De cette façon, le pirate peut inciter l’utilisateur à saisir ses identifiants Instagram sur une page Web qui simule l’original.

- ⚠️ Vol de cookies: En volant des cookies, le pirate informatique peut accéder au compte Instagram de l'utilisateur sans avoir besoin de connaître son mot de passe.

- ⚠️ Injection SQL: Cela consiste à introduire du code SQL nuisible dans une requête de base de données. Si la base de données contient les identifiants Instagram de la victime, le pirate informatique peut accéder à son compte.

- ⚠️ Spoofing (Usurpation): Elle consiste à usurper l’identité d’une autre personne ou entité dans une communication en ligne. Par exemple, le pirate peut envoyer un e-mail se faisant passer pour Instagram et demander à l'utilisateur de confirmer ses coordonnées ou de modifier son mot de passe.

- ⚠️ Hijacking (Détournement): C’est prendre le contrôle d’une session web active entre l’utilisateur et un site Web. Par exemple, le pirate informatique peut intercepter les paquets de données envoyés entre l’utilisateur et Instagram pour les modifier ou les voler.

- ⚠️ Spoofer: Un usurpateur peut modifier l'adresse IP ou MAC du pirate informatique pour masquer sa véritable identité ou son emplacement.

Pirater Instagram à partir du journal de navigation Wifi

Pirater Instagram à partir du journal de navigation Wifi s'agit d'une manière d'essayer d'accéder au compte d'une autre personne en utilisant les informations enregistrées sur le routeur Wi-Fi lors de la navigation sur Internet.

Cette technique repose sur l'idée que le routeur WiFi garde une trace de toutes les pages Web visitées depuis les appareils qui y sont connectés, y compris ceux d'Instagram.

De cette façon, si vous avez accès au panneau d'administration du routeur de la victime, vous pourrez voir son historique et tenter de pirater Instagram

Quel lien et à quoi ça sert ?

Le lien commun ou l'adresse IP pour accéder au panneau de commande du routeur est généralement 192.168.1.1. Bien que cela puisse varier selon le modèle ou le fournisseur Internet. Les autres adresses possibles sont 10.0.0.1 ou 192.168.0.1.

Pour connaître l'adresse IP de votre routeur, vous pouvez procéder comme suit:

- Si vous avez Windows, ouvrez la console de commande et tapez « ipconfig ». Vous verrez l'adresse IP de votre routeur à côté de Passerelle par défaut.

- Si vous avez Mac, ouvrez le terminal et tapez « netstat -nr | grep default ». Vous verrez l'adresse IP de votre routeur à côté de celle par défaut.

Appareil entré

La plupart des routeurs conservent un journal des appareils qui se connectent à leur réseau, soit par câble, soit par Wifi. Ce journal peut être utile pour vérifier le fonctionnement et la sécurité du réseau, ainsi que pour identifier d'éventuels intrus ou problèmes de connexion.

Heure à laquelle vous êtes entré

Le routeur enregistre la date et l'heure de ce qui se passe sur le réseau, par exemple lorsque des appareils sont connectés ou déconnectés, en cas d'accès non autorisé, en cas de pannes ou lorsque le système est mis à jour.

Ces journaux sont importants pour l'administrateur réseau car ils l'aident à surveiller les performances et la sécurité du réseau et à détecter d'éventuelles erreurs ou irrégularités.

Conseils de sécurité pour éviter un piratage Instagram

Ce sont quelques-unes des méthodes les plus courantes pour pirater Instagram, mais ce ne sont pas les seules. Les pirates sont toujours à la recherche de nouvelles façons de violer la sécurité et la confidentialité des utilisateurs, nous vous laissons donc quelques conseils pour protéger Instagram :

- Évitez les mots de passe faibles: Utilisez des mots de passe forts, en évitant les informations personnelles. Combinez des lettres, des chiffres et des symboles et changez régulièrement votre mot de passe.

- Authentification en deux étapes: Ajoutez une couche de sécurité supplémentaire avec l'authentification en deux étapes, qui nécessite un code à usage unique via SMS ou application lors de la connexion sur de nouveaux appareils.

- Contrôle de session: Examinez l'activité de connexion et fermez toutes les sessions inconnues ou inutilisées. Examinez les e-mails Instagram des 14 derniers jours pour détecter toute tentative de phishing.

- Application officielle: Téléchargez Instagram uniquement depuis Google Play ou l'App Store pour éviter les applications non officielles qui pourraient compromettre votre sécurité.

- Évitez les faux sites: Vérifiez l'authenticité des liens ou des messages qui demandent une connexion. Les faux sites peuvent contenir des erreurs, des domaines suspects ou des conceptions différentes. Restez prudent.