|

Pirater LinkedIn

Étapes à suivre pour pirater un site LinkedIn

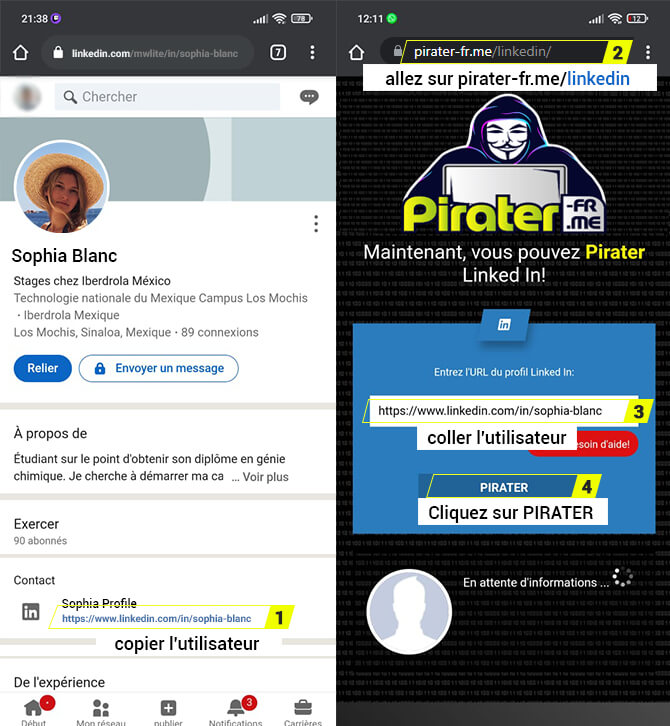

📱 Étapes pour pirater Linkedin à partir d'un téléphone

- 1️⃣Entrez dans Linkedin et copiez le lien du profil que vous voulez pirater

- 2️⃣Allez sur https://pirater-fr.me/linkedin/

- 3️⃣Collez le lien du profil de votre victime dans le champ principal

- 4️⃣Enfin, cliquez sur "Pirater"

💻 Étapes pour pirater Linkedin à partir d'un ordinateur

- 1️⃣Accédez à Linkedin et copiez le lien de la personne que vous voulez pirater

- 2️⃣Allez sur https://pirater-fr.me/

- 3️⃣Sélectionnez "Linkedin"

- 4️⃣Collez le lien de votre victime dans le champ principal

- 5️⃣Enfin, cliquez sur "Pirater"

Pirater des comptes LinkedIn avec Pirater-fr.me

Pirater LinkedIn peut être très simple, en particulier à partir de plateformes web comme Pirater-fr.me. Avec ce système, vous pouvez découvrir les identifiants d'un compte LinkedIn et saisir son profil sans que la victime s'en rende compte.

Rechercher et connaître le côté professionnel ou l'activité récréative d'une personne en particulier nous provoque beaucoup d'intrigues et de curiosité lorsque nous voulons accéder aux comptes d'autres personnes comme LinkedIn.

Cependant, gardez à l’esprit que cela implique l’utilisation de programmes spécialisés conçus pour déchiffrer les mots de passe et les codes. Le point positif est que vous pouvez effectuer cette démarche depuis votre mobile ou votre PC, peu importe où vous vous trouvez géographiquement.

En quelques minutes seulement, la page fournira les informations d'identification nécessaires pour pouvoir accéder à LinkedIn sans être détectée.

Pirater un compte LinkedIn avec SCAM

Le SCAM est un outil de piratage en ligne gratuit, dont l'objectif principal est généralement de simuler parfaitement et illégalement des portails web légitimes. C'est pourquoi les gens font confiance à l'accès, puisque la page frauduleuse est identique à la page officielle.

Sa mission est d'obtenir des informations personnelles et confidentielles des personnes. Ils peuvent utiliser des techniques telles que le phishing, l'envoi de faux e-mails ou la création de sites web frauduleux pour tromper les utilisateurs et voler leurs données.

Pour cette méthode, vous n'avez besoin d'aucun type de connaissances, nous vous recommandons d'utiliser la page, car vous pourrez effectuer le processus gratuitement et en toute sécurité :

- Vérifiez que vous êtes à la bonne adresse du site web https://exploits-fr.com/linkedin/

- Notez l'identifiant qui vous permettra d'accéder à tout moment aux informations obtenues.

- Choisissez le lien que vous aimez le plus dans la section Blogger.

- Choisissez la page vers laquelle le lien sera redirigé lorsque vous obtiendrez les données.

- Définissez une date d'expiration, le lien cessera de fonctionner le jour que vous avez défini.

- Cliquez sur le bouton « Créer une arnaque » et attendez que le lien soit créé.

- Envoyez les personnes que vous souhaitez pirater et attendez patiemment.

Méthodes en 2026 pour Pirater un compte LinkedIn

Aujourd'hui, nous allons vous présenter différentes techniques, qui se sont révélées très efficaces pour accéder à un compte LinkedIn de manière pratique et sans risques. Peut-être pensez-vous auparavant qu’il s’agissait d’une tâche insurmontable, mais vous serez étonné de découvrir que c’est quelque chose que tout le monde peut réaliser. Continuez avec nous et lisez notre article et obtenez toutes les informations plus détaillées.

Pirater un compte LinkedIn avec les mots de passe enregistrés depuis le navigateur

La fonctionnalité de mots de passe enregistrés dans le navigateur est une fonctionnalité fournie par Chrome pour stocker et gérer les mots de passe des sites web visités. C'est également un outil pour simplifier et améliorer les processus de connexion des utilisateurs.

Ce système s’avère très pratique et simple à condition d’avoir accès aux appareils mobiles ou de bureau de la personne que vous souhaitez pirater. Pour pouvoir récupérer les identifiants ou les mots de passe d'un profil depuis le navigateur, vous pouvez saisir ce lien: Gestionnaire de mots de passe

Pirater un compte LinkedIn avec Keylogger

Les keyloggers sont, par excellence, les outils les plus utilisés pour le piratage à distance de comptes et d'appareils. Son plus grand avantage est qu’il offre un accès total, anonyme et complet à tout l’écosystème technologique de la personne que l’on souhaite pirater.

Son plus grand avantage est qu’il est indétectable et peut fonctionner 24h sur 24 et 7 jours sur 7 en temps réel. Bien entendu, payer des montants supplémentaires pour des prestations supplémentaires.

Un keylogger qui parvient à atteindre cet objectif et bien plus encore est https://keyloggerethique.blogspot.com/ Son installation est simple et rapide. Il offre un anonymat et un accès à distance complet, vous pourrez obtenir les informations d'identification rapidement, puisque cet outil repose sur le stockage de toutes les données saisies par la victime.

Une autre grande qualité de ce programme est qu'il peut enregistrer l'écran, prendre des captures d'écran et connaître l'emplacement des appareils à tout moment.

Pirater un compte LinkedIn avec l'activité de Google

L'une des stratégies les plus utilisées par les cybercriminels pour pirater LinkedIn et pouvoir découvrir toutes les informations qu'ils recherchent sur leur victime, notamment les informations professionnelles et professionnelles, consiste à utiliser le journal d'activité de Google.

Généralement, les magasins Google: Les sites web que vous visitez, les moteurs de recherche Internet, conservent également une trace de l’activité des appareils que vous utilisez et, dans de nombreux cas, des données personnelles et des mots de passe que vous enregistrez.

Les hackers utilisent ces informations pour découvrir le mot de passe LinkedIn de la personne, où ils lui enverront des e-mails ou des messages trompeurs lui demandant de se connecter à LinkedIn à partir d'un faux lien.

💻 Comment ça marche?

Afin de pirater LinkedIn à partir de l'activité de Google, il est important d'avoir accès aux appareils de la victime. Cet appareil doit être lié à votre compte Google, afin qu'il puisse enregistrer les sites Web visités et pouvoir voler vos informations d'identification.

Si la victime remplit ces conditions, vous pouvez saisir le lien suivant Mon activité et voir toute l'activité, les contrôles et les détails des sites que vous avez visités.

Pirater un compte LinkedIn à partir de l'historique du navigateur

Pour accéder à l'historique du navigateur, vous devez suivre les procédures propres à votre navigateur actuel. L'historique du navigateur stocke un enregistrement des pages web visitées par la personne au cours d'une période donnée.

En parcourant l'historique du navigateur de la personne concernée, vous pouvez trouver des informations pertinentes, telles que des adresses e-mail, des numéros de téléphone et des mots de passe. Cela pourrait vous donner la possibilité d'accéder à leur compte LinkedIn s'ils se sont récemment connectés.

Pirater un compte LinkedIn avec trouver mon appareil

Utiliser la localisation de votre appareil mobile selon les données de Google peut être un moyen largement utilisé par les hackers pour espionner un compte LinkedIn. Ces informations pourraient être exploitées dans le but de voler ou de déduire le mot de passe LinkedIn de la personne, où elle recevrait des messages frauduleux la persuadant de se connecter à LinkedIn via un faux lien.

Une façon d'espionner et d'essayer de pirater LinkedIn consiste à utiliser les informations de Google sur l'emplacement de votre mobile. Ils peuvent utiliser ces informations pour tenter de voler ou deviner le mot de passe LinkedIn de la personne, ou pour lui envoyer des e-mails ou des messages trompeurs lui demandant de se connecter à LinkedIn à partir d'un faux lien.

🌐 Cette façon de pirater LinkedIn nécessite les éléments suivants :

- Vous devez accéder au compte Google de la personne, soit parce qu'elle le connaît, soit parce qu'elle le devine, soit parce qu'elle l'obtient via une méthode de phishing ou de keylogging.

- Entre en Trouvez votre téléphone et choisissez l'appareil de la personne. Là, vous pouvez voir où se trouve l'appareil, le verrouiller, l'effacer ou le faire sonner.

- Vous pouvez utiliser ces options pour faire chanter la personne ou usurper son identité. Par exemple, vous pouvez verrouiller l'appareil et demander de l'argent pour le déverrouiller, ou vous pouvez le faire sonner et appeler la personne en lui disant que c'est un technicien qui a besoin de votre mot de passe LinkedIn pour résoudre le problème.

De cette façon, en espionnant ces informations, vous pouvez obtenir des indices sur le mot de passe LinkedIn de la personne, ou usurper son identité. Par exemple, vous pouvez voir si la personne a visité des sites liés à son mot de passe, ou si elle a assisté à des événements ou à des situations que vous pouvez utiliser pour parler à ses contacts LinkedIn et obtenir des informations personnelles.

Espionnez votre partenaire avec la chronologie Google

Lorsque nous avons une relation et que nous avons des doutes ou qu'il y a un peu de méfiance, c'est alors que nous voulons avoir toutes les informations sur notre partenaire, telles que : les lieux qu'il a visités, les endroits où il s'est rendu, pour pouvoir avoir un enregistrement des jours, des heures et même à qui je parle.

Pour dissiper les doutes, il existe une application chronologie Google que pouvons-nous installer sur nos téléphones mobiles, il se chargera de garder une trace de la localisation du couple ou de toute personne disposant d'un téléphone avec l'application Google Maps installée.

Cela permettrait un accès pratique à la fois depuis mon appareil mobile et mon ordinateur et un suivi en temps opportun. L'installation et l'utilisation sont très simples, il vous suffit de :

1 : Ouvrez l'application Google Maps sur votre appareil Android.

2 : Pour accéder à votre page de profil, appuyez simplement sur votre cercle de compte ou sur votre photo de profil.

3 : Sélectionnez « Votre chronologie » dans la liste des options.

Pirater un compte LinkedIn à partir du journal de navigation Wifi

Essayer de pirater un compte LinkedIn via le journal de navigation du réseau WiFi est une méthode qui consiste à utiliser les informations stockées sur le routeur WiFi lors de la navigation sur Internet.

Cette stratégie repose sur le fait que chaque routeur WiFi conserve une trace de toutes les pages Web visitées depuis les appareils qui y sont connectés, y compris ceux de LinkedIn. Ainsi, si vous avez accès au panneau d'administration du routeur de la personne concernée, vous pouvez consulter son historique et tenter d'accéder à un compte LinkedIn.

Comment trouver l'adresse IP du routeur ?

Le lien commun ou l'adresse IP pour accéder au panneau de commande du routeur est généralement 192.168.1.1. Bien que cela puisse varier selon le modèle ou le fournisseur Internet. Les autres adresses possibles sont 10.0.0.1 ou 192.168.0.1.

Pour connaître l'adresse IP de votre routeur, vous pouvez procéder comme suit

- ⭐ Si vous avez Windows, ouvrez la console de commande et tapez « ipconfig ». Vous verrez l'adresse IP de votre routeur à côté de Passerelle par défaut.

- ⭐ Si vous avez Mac, ouvrez le terminal et tapez « netstat -nr | grep default ». Vous verrez l'adresse IP de votre routeur à côté de celle par défaut.

Pirater un compte LinkedIn avec FORM-GRABBING

Pour utiliser cette méthode, vous devez maîtriser la création de logiciels malveillants ou de virus capables de camoufler le programme afin qu'ils ne puissent pas le remarquer. Puisque FORM-GRABBING repose sur un système de collecte de données sous forme de formulaire et celui-ci est capable d'envahir tous les comptes de la personne que l'on souhaite pirater, y compris LinkedIn.

La meilleure façon de l’obtenir est d’utiliser des liens malveillants, des attaques de chevaux de Troie (trojans), des virus, etc. De cette manière, le FORM-GRABBING est hébergé sur l'appareil de la victime et envoie toutes les données vers un autre emplacement à distance.

Pirater un compte LinkedIn avec des malwares et des virus

La création de virus, de logiciels malveillants ou malwares et de tout programme informatique malveillant. C'est l'une des nombreuses méthodes les plus utilisées par les cybercriminels experts pour pirater un compte LinkedIn, car elles sont indétectables et peuvent être bien cachées, voire simuler des sites Web officiels.

Les spywares sont une autre variante des malwares et ils sont chargés de surveiller l'activité des utilisateurs et de transmettre ces informations à distance et de manière anonyme à des tiers. Contrairement aux chevaux de Troie ou trojans, qui sont des programmes malveillants qui se camouflent sous forme de fichiers communs et causent des dommages irréversibles aux comptes et aux appareils.

Les Malwares représentent une large catégorie de logiciels malveillants dont l'objectif principal est d'infiltrer ou d'endommager les systèmes et appareils informatiques. Dans cette catégorie se trouve le virus, un type de malware qui propage et infecte les fichiers, perturbant le fonctionnement normal d'un appareil.

Une autre technique rarement appliquée, mais efficace, est l’empoisonnement du DNS. Cela repose sur la manipulation des entrées DNS pour rediriger vers des sites Web faux ou malveillants, où ils peuvent être amenés à fournir leurs informations d'identification LinkedIn et le réseau de leur choix.

Enfin, des techniques telles que l'usurpation d'identité permettent d'usurper l'identité d'autrui dans les communications en ligne, contrairement au détournement d'avion, qui consiste à prendre le contrôle d'une session Web active entre l'utilisateur et un site Web et cela se produit généralement en raison de la négligence des utilisateurs eux-mêmes.

Recommandations de sécurité pour éviter un pirater de LinkedIn

LinkedIn est un réseau ancré sur plusieurs plateformes sociales et e-mails, ils peuvent donc non seulement violer votre compte et vos communautés de travail. Ils peuvent également accéder à vos réseaux sociaux, comptes de messagerie et informations personnelles et sensibles.

C'est pourquoi il est de la plus haute importance que vous évaluiez constamment les liens malveillants qui peuvent vous être envoyés. Que ce soit au sein même de LinkedIn, ou même au sein de vos autres réseaux sociaux ou emails.

Gardez vos mots de passe constamment à jour et sécurisez vos périphériques matériels, ainsi que vos logiciels. Ils vous permettront d’être beaucoup moins vulnérable aux attaques de hackers.

D’un autre côté, n’oubliez jamais de ne donner accès à vos appareils et comptes à aucun type de programme ou tiers. Consultez les sites Web officiels et comparez-les avec ceux qui semblent identiques, mais qui ne sont pas dignes de confiance.